با جستجویی ساده در گوگل، متوجه می شوید وبسایت هایی وجود دارند که نرم افزار های هک اینستاگرام را می فروشند. من با جستجوی عبارت ” هک اینستاگرام ” در گوگل با نتایج زیر روبه رو شدم :

انتخاب پسورد ساده = هک !

اکثر اکانت های اینستاگرامی که به راحتی هک می شوند به خاطر انتخاب پسوردهای بسیار ساده و قابل حدس هستند. در یک تحقیق و رتبه بندی پسوردهای زیر به ترتیب بدترین پسوردهای انتخاب شده هستند:

- ۱۲۳۴۵۶ (جایگاه ثابت)

- Password (جایگاه ثابت)

- ۱۲۳۴۵۶۷۸ (یک رتبه بهبود)

- qwerty (دو رتبه بهبود)

- ۱۲۳۴۵ (دو رتبه تنزل)

- ۱۲۳۴۵۶۷۸۹ (جدید)

- letmein (جدید)

- ۱۲۳۴۵۶۷ (جایگاه ثابت)

- football (چهار رتبه تنزل)

- iloveyou (جدید)

- admin (چهار رتبه بهبود)

- welcome (جایگاه ثابت)

- monkey (جدید)

- login (سه رتبه تنزل)

- abc123 (یک رتبه تنزل)

- starwars (جدید)

- ۱۲۳۱۲۳ (جدید)

- dragon (یک رتبه بهبود)

- passw0rd (یک رتبه تنزل)

- master (یک رتبه بهبود)

- hello (جدید)

- freedom (جدید)

- whatever (جدید)

- qazwsx (جدید)

- trustno1 (جدید)

پس اگر رمز عبور اکانت شما یکی از رمز های بالا یا ترکیبی از رمزهای بالاست، حتما در اولین فرصت عوض کنید. من برای راحتی کار شما، سیستم انتخاب پسور قوی را آماده کرده که با ورود به آن و انتخاب تعداد کاراکترو عناصر کاراکتر می توانید پسوردهای امن را انتخاب کنید.

پیشنهاد من به شما انتخاب Password length یا طول پسورد ۱۶ است.

چگونه حساب های اینستاگرامی هک می شود؟

با توجه به اینکه اینستاگرام از امنیتی مطلوبی برخوردار است اما بازهم شاهد هک و دسترسی غیرمجاز به بسیاری از جساب های کاربری این شبکه هستیم. یکی از دلایل رایج این هک انتخاب پسورد راحت و قابل حدس باشد. اما دلایل دیگر نیز در این موضوع دخیل هستند.

عدم وجود Captcha یا کد امنیتی

کپچا یا کد امنیتی، راهی برای جلوگیری از ورود ربات ها و احراز هویت انسان از ربات است. این سیستم جلوی ورود ربات هایی که قصد نفوذ به حساب های کاربری را دارند میگیرد. با یک بررسی کی متوجه شدم که اینستاگرام برای ورود به شبکه خود این سیستم امنیتی را ندارد و همین مشکل باعث می شود که ربات های برنامه ریزی شده با در اختیار داشتن کمبو لیست ( پسوردهای قابل حدس ) بتوانند به بسیاری از حساب ها نفوذ کنند.

استفاده از ربات های پسورد یاب

همانطورکه بالاتر گفتم، عدم وجود کد امنیتی در ورود به اکانت ها باعث می شود تا ربات های پسوردیاب با برنامه ریزی دقیق بتوانند حدود ۱۰۰۰ رمز قابل حدس را کمتر از ۳۰ ثانیه روی هر حساب برای نفوذ چک کنند، و این کار باعث می شود تا به راحتی هرچه بیشتر بسیاری از حساب های اینستاگرامی آسیب پذیر باشند.

چکار کنیم تا هک نشویم ؟

قبل از آنکه حساب اینستاگرامی تان به خطر بیافتد به فکر امنیت آن باشید. برای این کار دو راهکار مفید و کارآمد دارم.

۱ – انتخاب پسورد قوی : پسورد خود را ترکیبی از حروف کوچک و بزرگ قرار دهید. رمز عبور بالای ۱۶ کاراکتر قوی ترین پسوردها به حساب می آید و پیشنهاد من استفاده از سیستم های انتخاب تصادفی پسورد است.

۲ – فعال سازی تایید دومرحله ای :

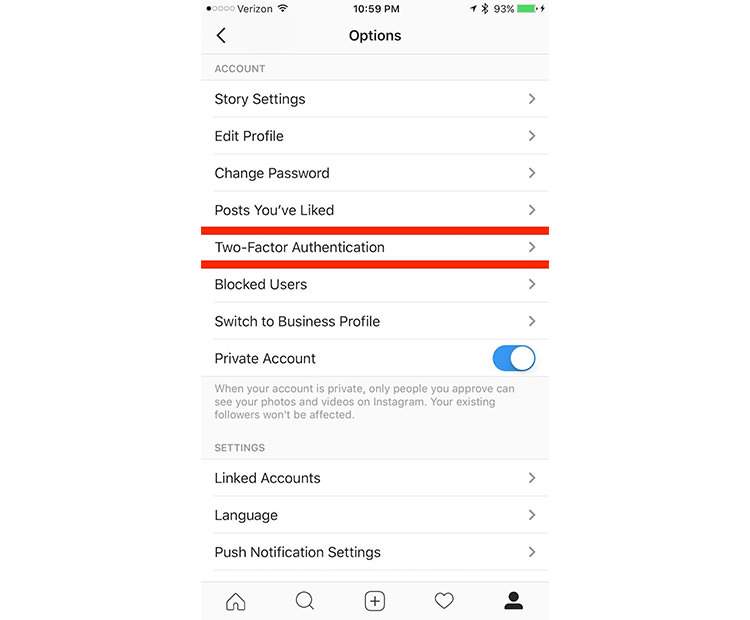

در سیستم عامل iOS اپل، برای فعال کردن تصدیق هویت دومرحلهای ابتدا نرمافزار اینستاگرام را اجرا کنید و با ضربه زدن روی آیکون آدمک (Me) به بخش حساب کاربری خود بروید. سپس بهمنظور رفتن به منوی تنظیمات، آیکون چرخدنده ( ) موجود در گوشهی بالایی سمت راست را لمس کنید.

) موجود در گوشهی بالایی سمت راست را لمس کنید.

در سیستم عامل اندروید گوگل هم ابتدا آیکون آدمک را لمس کنید و سپس روی آیکون سهنقطهی عمودی (⁝) واقع در گوشهی بالایی سمت راست ضربه بزنید. در صورتی که به شکل همزمان دو یا چندین حساب کاربری را در نرمافزار اینستاگرام مدیریت میکنید، ابتدا باید حساب کاربری مورد نظر را با لمس همان بخش یادشده (Me) در حالت انتخاب بگذارید و باقی مراحل را ادامه دهید.

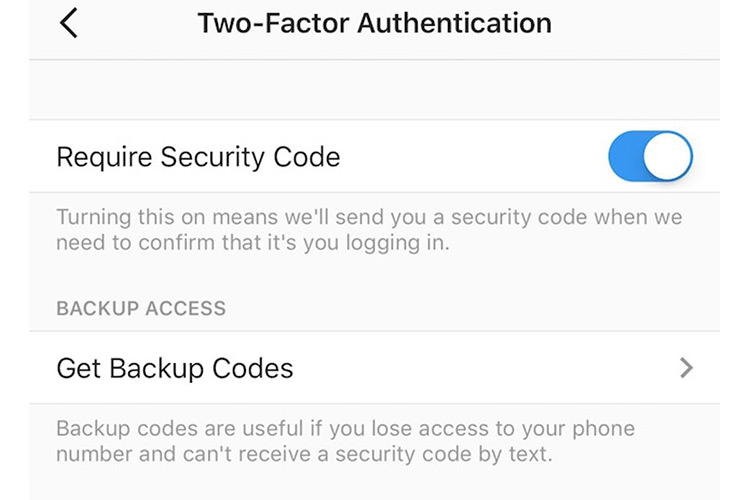

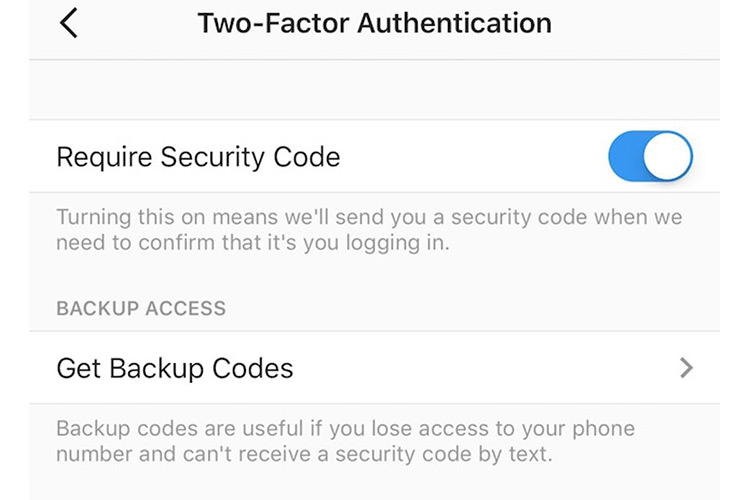

حالا در هر دو سیستم عامل به زیرمنوی Two Factor Authentication مراجعه گنید و سپس گزینهی Require Security Code را در حالت فعال قرار دهید.

پس از فعال کردن این ویژگی، پیامکی از طرف اینستاگرام که حاوی یک کد امنیتی ۶ رقمی است، برای کاربر ارسال خواهد شد. در صورتی که هیچ شماره تلفنی در حساب کاربری اینستاگرام خود معرفی نکرده باشید، نرمافزار به طور خودکار انجام این کار را از شما درخواست خواهد کرد.

همچنین منوی تایید هویت دو عاملی شامل بخشی تحت عنوان Backup Codes برای دریافت کدهای پشتیبان است تا در صورت دسترسی نداشتن به شمارهی موبایل و دریافت نکردن کد امنیتی، بتوان به اکانت اینستاگرام دسترسی داشت.

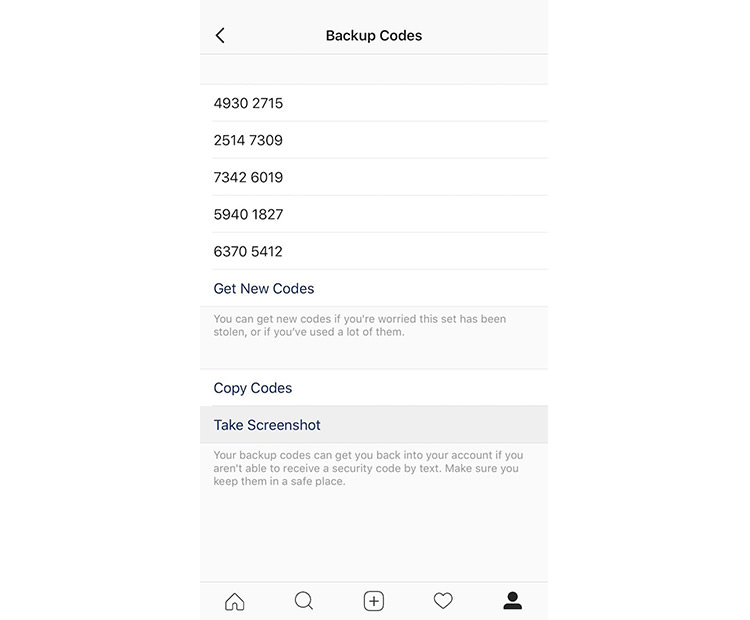

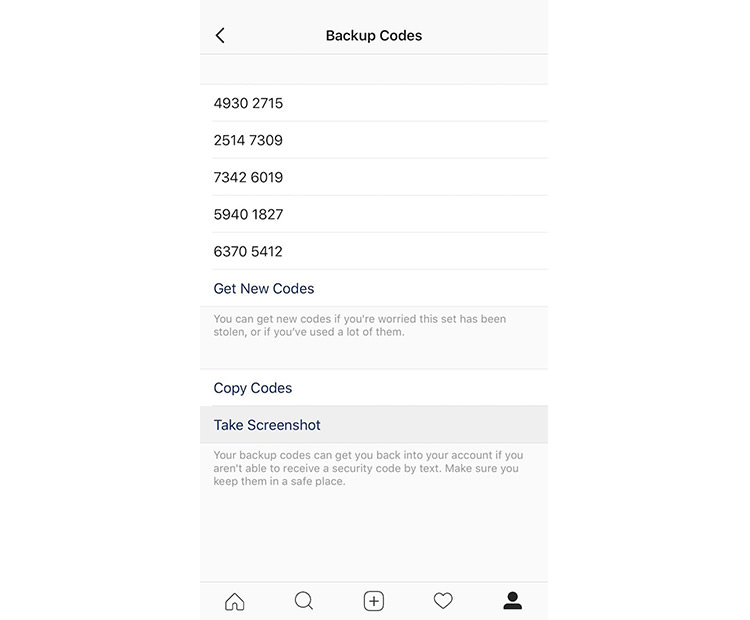

در بخش Get Backup Codes دو گزینه برای پشتیبانگیری از کدهای پشتیبان وجود دارند که با استفاده از آنها میتوانید به حساب کاربری خود بازگردید. دو گزینهی یادشده شامل کپی کدها (copy codes) و ثبت اسکرینشات (taking a screenshot) هستند. گزینهی اول، ۵ کد دریافت شده را در حافظهی کلیپبرد کپی میکند. پیشنهاد میکنیم این کدها را در ایمیلی که ایجاد کردهاید، پیست کنید و برای خود بفرستید.

گزینهی دوم یک اسکرینشات از کدهای پشتیبان را در بخش camera roll سیستم عامل iOS و در پوشهی Pictures سیستم عامل اندروید ذخیره میکند. کاربران در صورت تمایل میتوانند برای امنیت بیشتر، اسکرینشات ثبتشده را در خدمات پشتیبانگیری ابری مانند گوگل فوتوز (Google Photos)، دراپباکس (Dropbox) یا واندرایو (OneDrive) ذخیره کنند. کاربران همچنین میتوانند در صورت نگرانی از به سرقت رفتن کدهای قبلی یا استفادهی زیاد از آنها، برای دریافت کدهای جدید درخواست کنند.

چرا تایید هویت دو عاملی مهم است ؟

تایید هویت دو عاملی به دلیل افزایش هرسالهی سرقت رمز عبور و هویت افراد، از اهمیت فراوانی برخوردار است. از طرف دیگر، با پیچیدهتر شدن ابزارهای سرقت پسورد و نام کاربری میلیونها نفر، این موضوع بیش از پیش اهمیت پیدا میکند؛ مخصوصا زمانی که بیشتر کاربران از رمز عبور و نام کاربری یکسانی برای چندین خدمت آنلاین مختلف استفاده کنند، سرقت هویت افراد سادهتر خواهد شد.

تاکنون با چندین مورد مختلف هک شدن حساب کاربری اینستاگرام مواجه شدهایم. بهطوری که هکرها تصاویر شخص مورد نظر را حذف و تصاویر و لینکهای اسپم خود را جایگزین آنها کردهاند. بیشتر این افراد در توییتر (twitter) خواستار کمک برای مرتفع کردن این مشکل هستند. متأسفانه پیامهای مشابهی از این دست در توییتر فراوان هستند.

hackroid

پنجشنبه 10 آبان 1397 - 15:25

بازدید : 620

) موجود در گوشهی بالایی سمت راست را لمس کنید.

) موجود در گوشهی بالایی سمت راست را لمس کنید.